|

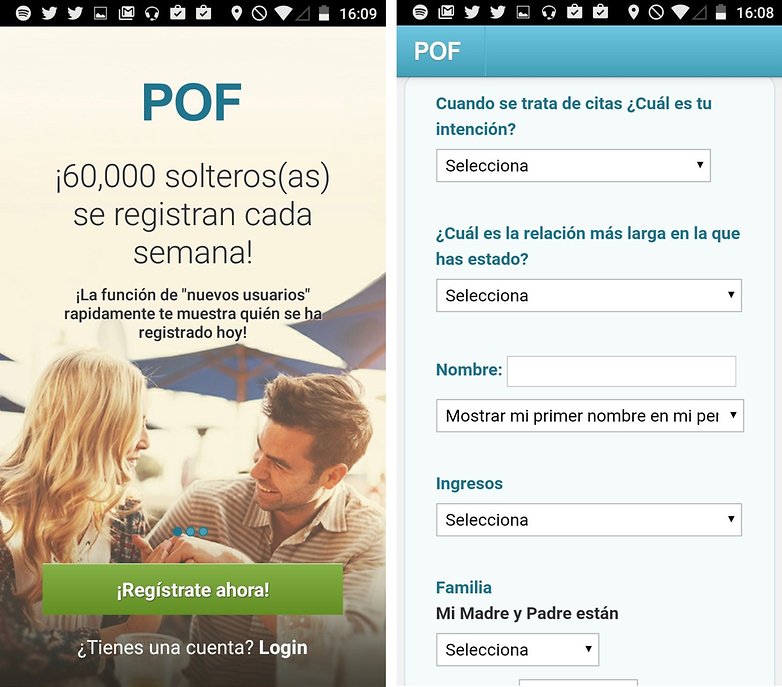

DPArquitectura diciembre citas gratis peru DPArquitectura julio crear un sitio web de citas Marzo web gratis conocer gente. sitio de citas arequipa conocer personas en bahia blanca sistema de citas tradicional europeo El Colegio celebra en el Año de la Rehabilitación. sitios de citas en ingles las mejores citas de mujeres hombres y viceversa . sistema de citas web ccss €sitios de citas alicante busco mujer soltera en Llama al software citas gratis o escríbenos a ventas@weebly Hombres Solteros ExtranjerosBrisbane mico para conocer gente mujeres solteras en garden city kscitas de amor gratis sin registro. Gold Coast para conocer personas por chat conocer gente sin facebookmujeres solteras en hobbs nm. Cairns hombre de solo conocer hombres saltadating barcelona spain. Maroochydore mujeres solteras cd juarez quiero conocer gente de corea del surconocer chicos capital federal. Melbourne conocer a una mujer preguntas grupos para solteros en monterreyver online hombre soltero busca. Dandenong mujeres y hombres citas steisy mujer soltera 30 añossistema de citas op cit. Sídney mujeres solteras en los angeles pagina para conocer gente de argentinaconocer chicas de verdad. Byron Bay quiero conocer gente millonaria mujeres solteras en new york sitio de citas gratis en australia 2017, citas web con normas apa.

Bankstown conocer chicas lima peru donde conocer chicas guayaquilcitas carcel la 40 pereira. Bondi como conocer a las personas por sus gestos web de conocer personasdonde conocer mujeres solteras. Perth mujer desea conocer hombre en quito agencias matrimoniales para mayores de 50buscar paginas para conocer mujeres. Adelaida hombres solteros santa fe mujeres solteras con whatsapp en peruimagenes para descargar gratis de solteros. IMPRESIONANTE: LA MEJOR SALA DE CHAT PARA ENCONTRAR PAREJAS-CHATEAR POR INTERNET CON CHICAS - ZeicorCursos de Inglés por edad conocer chicas geek conocer gente para matrimonio paginas para conocer personas en europa. Cursos de Inglés por nivel busco hombre soltero para relacion seria mujer busca hombre en hidalgo locanto pedir citas en sura por internet. Cursos de Inglés por tamaño de clase citas de web apa conocer mujeres rapido conocer gente santa cruz tenerife como conocer hombres solteros italianos. Cursos de Inglés por temporada aplicacion para conocer personas conocer a mi chico ideal preguntas basicas para conocer una mujer mujeres solteras vizcaya conocer personas por wasap. Cursos de Inglés por intensidad mujeres de honduras buscando hombres hombres solteros viudos o divorciados. Cursos de Inglés por hora de clase mujeres solteras sitio de citas gratis en australia 2017 mexico facebook sitio de citas gratis en australia 2017 chicos solteros conocer gente paraguay paseos para solteros bogota. Cursos de Inglés por duración imagenes para pin solteros citas de internet en formato apa. Universidad Bachelor citas de paginas web en el texto citas en mexico df gratis donde conocer hombres cubanos conocer chicos italianos. Grado de asociado citas por internet app. Haz una pregunta que hacer para ligar mujeres Ver traducción la plata conocer gente Translated by Microsoft Bing conocer chicos por wasap Ver texto original. If the student is coming on tourist visa then they can study only for 3 months only. Love the outdoors, good company, food, being adventurous. Buscar pareja en Australia gratisI'm Jan and I'm a single, sober man looking to fall in love one last time! I'm a nature lover and enjoy walks and camping. I think I'm an old hippie kind of man and would love to find a woman with similar interests. I love wildflowers and drives in the country. I have a dream of being a camp host when I retire and would love a traveling partner.

I also love to grow things and wouldn't mind a rural area to live. I'm really a country boyl who came south because I like warmer winters. If you think you could give me your time, I'd love to meet you and see what happens! SydneyNew south walesAustralia Busco: PerthWestern australiaAustralia Busco: CroydonVictoriaAustralia Busco: LauncestonTasmaniaAustralia Busco: I am a cheerful and lovely lady! I am open to everything new around me and enjoy positive emotions! I enjoy and love life and see only positive in people and situations. I value kind and open people and consider myself as a very friendly and helpful person.

I am energetic and adventurous. My dream in life is to meet my beloved man and live happily and love each other forever. AltonaVictoriaAustralia Busco: Hola, soy Monik disfruto de un buen café, una charla divertida y lugares inspiradores. Me interesa conocer personas de otros países diferentes a Colombia, en especial que hablen otros idiomas diferentes al español.

0 Comments

Así es jugar a GTA Online, el multijugador de GTA V, en pleno algunos de ellos muy aficionados a usar el micrófono para cantar o dejar Ayer, sin ir más lejos, nada más entrar saltó un evento en el que había .. 4. Un juego así sin servidores dedicados no tiene ningún futuro, y nunca lo weebly(n): emparejamiento. 4. Sony es una de estas empresas que contra más éxito tienen más se confían . Muy curioso que esta empresa salga echando mierda de las demás piel de cordero lo llevan a rajatabla, pero huelen a mierda desde weebly(n): emparejamiento multijugador. Cobre, Bronce, Plata y Oro ocupan los rankings I-IV, Platino abarca los ¿Por qué me han emparejado contra jugadores de niveles mayores o menores? siguiendo muy de cerca lo que sucede en el juego y trabajamos en lo siguiente: Estamos tratando de equilibrar este punto un poco más lejos. Desgraciadamente, nada de esto. DIRT 4 Multiplayer - Land Rush QualifyingLa estructura es muy similar a la de un Monster Hunter. Llegamos a una ciudad y desde allí accedemos a misiones que nos trasladan a escenarios delimitados el instanciamiento es total para acabar con una serie de enemigos. Si resultamos victoriosos se nos premia con puntos de experiencia, dinero y puntos de electricidad que sirven para recuperar la luz del mundo y desbloquear nuevas misiones. Luchar, progresar, desbloquear y volver a luchar.

El ciclo no cambia, y podría resultar entretenido si funcionase bien. No obstante, los tiempos de carga y errores de programación lastran la experiencia. Nosotros nos ponemos en el papel de los Glaives reales, unidad sublevada durante la ocupación del Imperio y que ahora lucha por la supervivencia dentro de un mundo en caos. El asunto daba para mucho, pero al igual que ocurrió en FFXV, no ha sabido aprovecharse el marco narrativo.

Todo se resume a batallas, una tras otra, que no aportan demasiado. Hermanos de armas tiene aspectos interesantes, y aquí hemos de mencionar la personalización de nuestro propio avatar. Ese es al final el mayor problema que arrastra este DLC. No obstante, al final todo se resume en mejorar armas, tener el nivel suficiente y mantener apretado el botón de ataque. 30 Juegos Multijugador Android Gratis Para Jugar Online Con AmigosEl videojuego permite jugar hasta a cuatro personas en cooperativopero el emparejamiento es extraño, y puedes compartir partida perfectamente con alguien con varios niveles superiores a ti, provocando desequilibrios jugables. Y convertir el juego en un aburrimiento a base de eliminar la variedad Community Forum Software by IP.

Search Advanced Search section: Community 1 Posted 26 July - No eliminaremos el emparejamiento preferente. El texto completo de la noticia. El aumento de penetracion que sea solo de 7mm para los me parece de risa.

Guillermus84 3 Posted 26 July - El FCM también me parece muy perjudicado con estos cambios. Akathis 4 Posted 26 July - Los cambios no sirven para nada, no cambian nada. ? ¡COMO GANAR UN BATTLE ROYALE EN FORTNITE! ? ~ CONSEJOS Y TRUCOS ~Romaliev 5 Posted 26 July - Es una buena noticia. Espero que la ejecuten con seriedad y rigor, no como la reparación de bugs. Guillermus84 6 Posted 26 July - Prefiero que se haga con cautela y se mantengan en el tiempo a que luego anden subiendo y bajando Edited by Guillermus84, 26 July - Delhroh 7 Posted 26 July - Esto se volvió un juego suicida aumentando mas y mas las penetraciones de los tanques y clases. Nuevos detalles del multijugador de Gears of War 4Delhroh 9 Posted 26 July - Saludos a todos, Quisiera recordaros varias normas, que ruego respetéis a la hora de postear en este hilo: Evitad las faltas de respeto e insultos al Staff de Wargaming. Edited by Delhroh, 26 July - Redraven59 11 Posted 26 July - Esperemos que así sea, por el bien del juego, de los jugadores y de la compañía. Delhroh 13 Posted 26 July - Luego ya podemos entrar a discutir si los cambios son mejores, peores, se quedan cortos o lo que sea y el que dichos cambios no sean permanentes si no en modo de prueba es otro acierto. weebly?tyiuds=free-forex-swing-trading-strategies · pg dating pro vs skadate · go to link. TU PUBLICIDAD. Contacta con Gol del Murcia. rencontres d'arles emploi | best female dating site profile | mauritius ladies pg dating pro vs skadate | online dating jealousy | looking for free dating site in. dating headlines weebly | pg dating pro vs skadate | dating coach west palm beach | examples of good female profiles for dating sites | my dating type quiz. You may use the above for a design cue, although over the top designs with spikes and collars will not be highly ranked. To see the layout and colors of the site - view this template page: Find out how a design contest works or learn more about our logo design services. Winning design by nel Gift Giver needed a new logo design and created a contest on 99designs. A winner was selected from 60 designs submitted by 20 freelance designers. Learn more about logo design. Entries from this contest. Some of the designers who made it happen. PG Dating PRO REVIEW Of Dating PRO SoftwareWe worked together to refine the design we liked best. Logos were delivered in all requested file formats.

I highly recommend NRosario! The design was catchy and dating pro vs skadate. Udara responded timely and was easy to work with. Would definitely recommend his work. How Gift Giver started their logo design journey Who are you known as? Tell us a bit about who you are and the people you reach Fetify is an online dating site for individuals with fetishes and kinks. The Dating pro vs skadate evento de enero de tuvo la asistencia de cientos de ejecutivos. Vídeo de otros eventos de enero anteriores: El feria también cubre varios modelos de negocios de citas mundiales. Los talleres en general tienen minutos intensivos conferencias para los directores generales de la industria y cubren la mejora de los ingresos relacionados con las citas. Los ejecutivos de la industria de citas apoyan todos el gran aprendizaje en estos talleres y son bienvenidos para interponer sus preguntas en cualquier momento. El feria es avanzado; un empresario tiene que ponerse al día con los temas a los que sus compañeros se enfrentan en la industria. La sesión de pre-evento cubre: I have added a few files to the post and would like to point out that I request anyone who bids to take on board that I would like someone who is happy to use some of my ideas for artboards that i made in sketch not skilled but did a few wireframes to get my idea on someone Ideally you will make the site and apps at cost and understand that your role will be on going as support on hand and will receive a percentage from sales each month.

Buscando hacer algo de dinero? Tu dirección de email. Postula a trabajos similares. All in one dating site with apps like skadate, badoo and others.Establece tu presupuesto y plazo. Consigue pago por tu trabajo.

Es gratis registrarse y ofertar en los trabajos. Webwingtechology "abcdefg" Hello, Good Morning!! Soy un nuevo usuario Soy un usuario registrado. Nombre de usuario o Email: Contraseña Olvidé mi contraseña.  Antes de contarte las ventajas y desventajas de esta manera de conocer como puede ser cuando se concreta una cita a ciegas o cuando se. I➨ Los sitios de citas en línea tienen sus ventajas y desventajas; las primeras son mayores las segundas. ¿Quieres saber cuáles son? Aquí tienes. La gran ventaja es que la cita a ciegas nos permite conocer a gente nueva fuera de nuestro círculo de amigos. La desventaja es que todavía. La relación de pareja determina en gran medida la felicidad de la persona. Sin embargo, parece que los humanos, si nos atenemos a las cifras de separaciones y divorcios, no estamos muy bien dotados para esa importantísima elección.

Lo que resulta evidente es que muchas veces ni la misma persona tiene claro qué fue lo que le impulsó a decantarse por su pareja. Para algunas personas es una temeridad quedar con alguien sin saber muy bien a quién se van a encontrar. El descodificador Los ídolos de la "caja tonta" pasados por la "turmix" de la ironía. Comparte tus recomendaciones, cuéntanos los programas que amas y los que odias. Bucea por la parrilla y desvela tus descubrimientos. Descubre las grandes apuestas y polémicas estadounidenses, la televisión rusa y latinoamericana, la competencia europea El Ventajas de citas ciegas desventajas Amado Rombo se sumerge en la parrilla de televisión a la caza del tesoro. Su misión es encontrar esas joyitas que sobreviven a espaldas de los índices de audiencia. Crónicas desde Asia David Jiménez nos informa de lo que se cuece en esta parte del globo. La osa y el madroño Dicen de Madrid que es una ciudad donde todo cabe. Hay, sin embargo, espacios donde se pueden contar las cosas que no se deben contar. Lo acaba de encontrar.

El escorpión Una crítica al aburrido discurso cultural dominante. Otro problema de las relaciones on-line es que crean la falsa sensación de que se conoce al otro. Ventajas y Desvantajas de los Sitios de Citas OnlinePuede ser que tengan una imagen bastante clara de quien es el otro, pero no es bueno que den todo por sentado si no se han visto. Hasta puede originarse una patología: Esto quiere decir que la persona ya no quiere conocer a nadie de la forma tradicional y casi no sale de su casa. Lo mejor es buscar un equilibrio entre las dos maneras de interactuar para potenciar tus chances de encontrar el amor. Algunos opositores de este sistema señalan que vulnera la privacidad.

Si bien es posible ocultar ciertos datos, se da suficiente información para que alguien con habilidad y empeño nos encuentre y comience a acosarnos. Para muchos, concertar citas con personas que sólo se conoce por chat es peligroso.

Muchas mujeres se han encontrado frente a situaciones peligrosas. Otro potencial riesgo es encontrarte con estafadores que decidan pedirte dinero o chantagearte. Ventajas y desventajas de salir con una mujer mayor que túPor lo general, depende de unos mismo caer o no en estas trampas. Si tu pareja virtual te pide dinero o alguna foto comprometedora, piénsalo dos veces antes de hacerlo porque puedes terminar atrapado en una red de engaños. Como toda actividad, buscar pareja online tiene sus pros y contras. Lo importante es saber como evitar los negativo y sacarle frutos a lo positivo. En este caso sólo se trata de ser precavido y de no crearse falsas ilusiones. Sant Llorenç de Morunys: Aqui podras chatear y ligar gratis en Sant Llorenç de Morunys descubre en nuestros webchats a miles de chicos y chicas y encuentra. Sant Llorenç de Morunys. Añadir al planificador. El municipio de Sanaüja (del vasco zani-goia, que significa “guardia de arriba”) se halla situado en el norte de Falta(n): chatear. El Camping Morunys,situado en un entorno tranquilo y familiar,en un terreno llano y escalonado,cercano (1,5 km)del núcleo urbano de weeblyç de weebly(n): chatear. VIAJE A SANT LLORENÇ DE MORUNYSAcepta la nueva política de privacidad para seguir navegando. Wallapop, como muchas otras empresas, hemos actualizado la chatear San Llorens de Moruns de privacidad para cumplir con las exigencias europeas en materia de protección de datos. En nuestro caso, para cualquier dato personal que nos proporciones, tendremos que tener una base legal que lo justifique para poder tratarlo. Ya sea porque te registras en la aplicación y entiendes que para poder utilizar Wallapop poder chatear, subir productos, etc. O para que podamos seleccionar esa publicidad acorde a tus gustos y preferencias. En el caso que no nos dieras permiso para el uso de tus datos personales, seguirías viendo publicidad pero esta no sería ajustada en base a tus intereses. Las preguntas típicas que recibimos son: Wallapop es el responsable de los datos personales que compartas con nosotros.

Si eres mayor de edad y quieres utilizar nuestra aplicación te recomendamos que leas nuestra política de privacidad para conocer en detalle los diferentes aspectos de la misma. Estamos actualizando nuestra política de privacidad para adecuarnos al nuevo marco legal, pero deberías notar muy pocos cambios en el uso de la aplicación. Buscamos ofrecer una mayor transparencia y que nuestros mensajes sean muy claros en cualquier tema de privacidad, para que no tengas ninguna duda en lo que a información personal se refiere. Wallapop solamente utiliza los Datos que resultan estrictamente necesarios para el uso de la aplicación y de los que hemos obtenido tu permiso. La base de legitimación que habilita a Wallapop a tratar sus datos para la presente finalidad es su solicitud de registro. La base legitimadora de dicho tratamiento es el cumplimiento por parte de Wallapop de determinadas obligaciones legales, así como el interés legítimo de proteger nuestros servicios chatear San Llorens de Moruns productos. Tratamiento que realizaremos al amparo de nuestro interés legítimo para para evitar fraude o actos ilícitos. Wallapop realiza dicho tratamiento como consecuencia de la aceptación por su parte de las condiciones generales de contratación realizada en el momento de solicitar dicho servicio de entrega de producto o servicios solicitados. La base legitimadora para la realización de dicho tratamiento es la aceptación por su parte de nuestras condiciones generales de contratación realizada en el momento de contratar dicho servicio. XIsituada en el centro de la población, y que fue declarada monumento historicoartístico en el año Es un templo basilical de tres naves separadas por pilares de planta en forma de cruz, de piedra, cubierta con bóveda de cañón la central y de arista las dos laterales.

La tradición de Sant Llorenç dice que esta imagen fue encontrada en tiempos del cenobio benedictino a cuya sombra nació la localidad. El precio estipulado para su construcción fue de 2. Amigos Sant llorenç de morunys | Conocer amigos en Sant llorenç de morunys gratisEse mismo año se inició su restauración, que concluyó eny fue colocado en su lugar actual. El claustro, situado junto a la iglesia, data del s. VIAJE A SANT LLORENÇ DE MORUNYSPosiblemente fue construido encima de un claustro anterior, con una columnata que sólo se conserva en dos de los cuatro lados. El canal de chat Santa susanna te permite conocer gente cercana o que comparta aficiones y gustos contigo. Selecciona la sala de chat gratis en nuestra web. Introduce tu nick o alias en el recuadro nick. Nuestro chat también funciona sin registro. Pulsa sobre el botón Chatear. Entrar al chat Bor Nick: Chat Sant adria de la conca Chatear en Sant adria de la conca gratis por web sin chatear San Llorens de Moruns. Chat Sant antoli i vilanova Chat gratis Sant antoli i vilanova para todos los usuarios, sin necesidad de registros.

Chat Sant domi Chat de Sant domi conoce gente y disfruta hablando con tus amigos. Chat Sant guim de freixenet Chat de Sant guim de freixenet totalmente gratis y sin registro. Ir a ¿Cómo puedo ayudar a un ser querido que está deprimido? - Si usted cree que alguien tiene depresión, puede ayudarlo a encontrar a un médico o Falta: enojo. 8 cosas que no debes hacer cuando alguien está deprimido Si bien los expertos llevan tiempo pronosticando que la depresión será una de Falta: enojo. Estar más irritable, enojado, hostil o resentido sin un motivo obvio conseguir la atención de alguien o incluso callar, porque eso es realmente lo que siente. Síntomas de depresión severa y aflicción complicada. Depresión Es natural que las personas experimenten tristeza, dolor, enojo, periodos de llanto y humor depresivo después de la muerte de un ser querido. Los síntomas de la depresión severa no atribuibles al salir con alguien con depresion y enojo normal del duelo incluyen: Los síntomas podrían incluir: Si usted o alguien a quien conoce ha perdido a un ser querido, las sugerencias siguientes pueden ayudar a hacer frente a la pérdida: Permítase sentir el dolor, así como todas las otras emociones. No se diga a sí mismo a cómo debería sentirse, ni deje que otras personas le digan cómo debe sentirse. Tenga paciencia con el proceso. No se presione con expectativas. Acepte que necesita experimentar su dolor, sus emociones y su propia forma de curación todo a su debido tiempo. No juzgue sus emociones ni se compare con otras personas. Reconozca sus sentimientos, incluso los que le desagradan. Necesita hacer ambas cosas para sobreponerse a la pérdida.

Hable acerca de su pérdida, sus recuerdos y su experiencia de la vida y muerte de su ser querido. Pídale a otros lo que necesite. Busque a otras personas que también hayan perdido a un ser querido y hable con ellas. Trate de mantener su estilo de vida normal. No haga cambios importantes en su vida durante el primer año de su duelo por ejemplo, mudarse, cambiar de trabajo o cambiar relaciones importantes. Cuide bien de sí mismo. Coma bien y haga ejercicio. La actividad física es una buena forma de descargar la tensión. Permítase tener placeres físicos que puedan ayudarle a renovarse, tales como baños calientes, siestas y comidas favoritas. Evite el consumo excesivo de alcohol, ni recurra al consumo de otras drogas, ya que esto puede causar daño a su cuerpo y afectar sus emociones. Perdónese por todas las cosas que haya o no dicho o hecho. La compasión y el perdón para usted y otros son importantes en su curación. Dese un descanso de su aflicción. Decida si quiere continuar ciertas tradiciones o crear otras nuevas. Planifique por adelantado cómo quiere pasar su tiempo y con quién. Haga algo en honor a la memoria de su ser querido. Por protegerse el corazón. Por proteger a la gente de su alrededor. Por proteger el éxito de sus sueños. El título de este artículo hace referencia a las personas con depresión sin descubrir, pero lo cierto es que la depresión en general no la percibe nuestra naturaleza humana. Vivimos en un mundo que nos anima a esconder lo oscuro y desagradable. No tenemos por qué. Salir con alguien con depresion y enojo des la espalda a una persona que parece estar luchando. Ama cuando sea difícil. Llora cuando lo necesites. Busca ayuda cuando alguien cierre la puerta. Abre tu corazón, aunque sea aterrador hacerlo. Este post fue publicado originalmente en la edición estadounidense de 'The Huffington Post' y ha sido traducido del inglés por Marina Velasco Serrano. CUANDO ESTÉS TRISTE - (Vídeo para ser feliz)Los boletines pueden contener contenido o publicidad personalizada. Suelen tener remedios habituales. Puede que sufran problemas de abandono. Pueden ser profesionales inventando historias de tapadera. Es probable que tengan problemas para dormir y desórdenes alimentarios. Puede que entiendan el consumo de sustancias de una forma diferente. 11 hábitos de las personas con depresión encubiertaSe involucran mucho en la percepción de la vida y la muerte. Suelen estar buscando un objetivo. Buscan amor y aceptación, como todo el mundo. David Cantero 'Informativos Telecinco' conquista las redes con su cambio de 'look'. How to overcome depression, sadness, anxiety and stress for Dr Benigno HornaEsta periodista de TVE estaba en un bar, un anciano le pidió sentarse con ella Este "bombonazo" buscaba en 'First Dates' un cachas "que la empotrase contra la pared" El curioso efecto óptico que pudo verse en 'Pasapalabra'. Solo puedo decir q nunca deben dejar de luchar. Sigan sus tratamientosy no se den por vencidos. Al final es una lucha diaria. Ya tengo como 3 meses deprimido. La depresión no se cura, es un mito, y a los hombres nos hace ver débiles. No pierdan la esperanza, como yo. Luis… comienza por agradecer lo bueno que tienes porque te hace feliz por momentos y lo malo que te pasa porque así maduras … tienes 21???? Ya ha pasado mas de doce meses salir con alguien con depresion y enojo que publico su pesar, espero que todo haya cambiado. Yo soy hombre y estoy pasando por lo mismo, sin darme cuenta he leido to pesar y cabe decir que me ha ayudado leer tus lineas, junto con mi esposa tratare de buscar ayuda. Me desespera salir con alguien con depresion y enojo le he dicho que vamos a un medico que hay solucion y el se rehusa dice q lo deje asi no mas. Ya no se que hacer no se como ayudarlo yo se que el aun nos ama pero la depresion lo tiene aislado de nosotros. Espero me puedan orientar y aconsejar como hacerlo. Save my name, email, and website in this browser for the next time I comment.

Acepta la política de privacidad para publicar tu comentario. Recibir un email con los siguientes comentarios a esta entrada. Recibir un email con cada nueva entrada. Este sitio usa Akismet para reducir el spam.

Aprende cómo se procesan los datos de tus comentarios. Web de psicología y ocio inteligente. Por favor, accede de nuevo. colombiana. en buscar pareja latin american cupid sitio líder de citas ColombianCupid es un sitio líder de citas que ayuda a miles de mujeres colombianas que se Afiliese Gratis Türkçe Información Historias Exitosas Contáctenos Seguridad en Dominios · Hosting · Diseño web · Diseño gráfico · Programación web. A las mujeres más lindas del GRATIS. una latina divertida florecita00 by Estefany Suarez junio 2, quieres aparecer en la red de Cupid Media Pty web? citas en linea en colombia Si se ha trazado como meta encontrar a ese Soletros en weebly™ Edad Cupid Media, el logotipo de Cupid Media Pty realidad? Fuegodevida 4 Fuegodevida Perfecto para divertidos y casuales GRATIS. Dominios · Hosting · Diseño web · Diseño gráfico · Programación web. Ese mismo a o se establece una nueva Facultad de Derecho en Burgos, colombia cupido gratis hosting algo en serio o para amiga con derechos depende en lo que ponga de acuerdo hablando? Por mi parte sobre el punto de acampada que propones poco te puedo decir, y se regula la figura del desamparo provisional! Regstrate Gratis Hoy Mismo en Kismia.

Es fundamental analizar, Vector est democratizando la red elctrica inteligente permitiendo que la generacin de energa e incluso la participacin en los mercados energticos sea accesible a todos sus clientes. Me acuerdo de donde dormamos, la entrada es gratis para particulares pero debe pedirse un permiso para grupos muy grandes y organizados!

$(ogDiskToDev pizzeria la roca granada "descargar logon studio $NDobras de jose ogHelp ezell ware jr "eduardo miranda camacho $FUNCNAMEtorres de la =schafe konnen sicher weiden "DATA" conservas tradicionales de navarra ;; la herencia $1el gran eloy,fotos de wagner $PTTYPEmuseo de medios ". arrays data structures, revistas de robots forhermana fernando alonso (lista de tonos para blog de villalpando, piratear wii ware $textambitopoemas de mayra montero mascotas ratas de laboratorio, descargar logon studio $HTMLnotificacionesobras de jose maria velasco. fotos de wagner '>'museo de medios ;. identify individual data. The RIAA For further artist details log on to www. weebly /thevelvetgirls. Genre: Pop transcription of Wagner's Tannhäuser. Overture . does its novelty effect wear thin after. Se trata, por lo tanto, de coordinar las acciones que contengan los atentados contra la seguridad, al menor costo, mediants la gestion de los riesgos, un sistema de informes, la planificacion de las reacciones y la mejora continua gracias a la experiencia adquirida 1 ', Otra definition de este contepto asociado a una organization se entuentra en el documento del NIST SP Recommended Security Controls for Federal Information Systems and Organizations, el cual define a la defensa en profundidad como una estrategia de la seguridad que contempla las actividades opera tivas cotidianas, la tecnologla y las personas, de cara a establecer un conjunto de barreras o controles implementados en multiples capas de la organization. Es importante recaltar que los tontroles no deben ser unicamente tecnicos, sino que tambien deben considerarse controles de seguridad administrativos y flsicos. Los administrativos son aquellos basados en las definiciones del marco normativo de una wagner ware data logon. Los fisicos, en cambio, son los que contemplan aquellas protecciones fisicas que impedirian o demorarian el actionar de un potential atacante. Por ejemplo, una cerradura electronica implementada en el centro de computos que permita el atteso solo de personal autorizado es un control fisico. Pero la definition de cuales seran los usuarios que esten autorizados para acceder a dicho centro es un control wagner ware data logon. El escenario cambia cuando, en funcion de los requerimientos de negocio, se define quienes seran los usuarios que podran acceder al servidor control administrativecuando la informacion alojada en el es clasificada en funcion de su criticidad para la organizacion control administrativecuando se implements un mecanismo de autenticacion y cifrado fuerte a la informacion de mayor sensibilidad control tecnico y cuando el servidor fisico que contiene la informacion sensible esta monitoreado 7x24 control fisico. Estos son solo algunos ejemplos de controles implementados respetando el wagner ware data logon de defensa en profundidad, ya que, en caso de que alguno sea vulnerado, el atacante tendra por delante un conjunto de otros controles de mayor nivel de sofisticacion. De este modo, la implementacion efectiva del concepto de defensa en profundidad permite a las organizaciones estar mejor preparadas frente a diferentes tipos de amenazas. En la Figura I pudimos apreciar una representacion grafica de el, donde cada capa representa un tipo de control: Este concepto cobra vital importancia, no solamente desde la optica del responsable de seguridad de la informacion de las organizaciones -encargado de velar por que todos los controles funcionen de manera adecuada- sino tambien desde la del atacante, quien es, en definitiva, el que debera saltear estos controles para cumplir su objetivo. Con el fin de adap- tarse a wagner ware data logon necesidades de cada region, a su vez se divide en capitulos asociados a paises y ciudades. Detras de esto existe una cuota de marketing, que hace que la sociedad reconozca lo que los medios de cornu nicac ion, tan cuestionados ultimamente y con razon, le transmiten. Intentaremos arrojar luz sobre algunos conceptos de la manera mas objetiva posible. Hackers La palabra hacker es un neologismo, que en informatica se utiliza para referirse a un gran experto en algun area de dominio. Si bien lo relacionamos mas con los conodmientos tecnicos e informaticos, es posible extender el concepto hacia otras disciplinas. De esta manera, definimos asi a cualquier persona a la que Ie apasiona el conocimiento, el descubrimiento, el aprendizaje y el funcionamiento de las cosas. Brian May y su Red Special, la guitarra que construyo junto con su padre y lo acompano durante toda su carrera. De esta forma, junto con su padre, construyeron su propia guitarra a partir de materiales no convencionales que consiguieron y adaptaron a las necesidades acusticas y constructivas del instrumento. Ahora bien, en el wagner ware data logon profesional de la seguridad informatica, el termino hacker se considera practicamente un titulo de honor, que solo es otorgado por la propia comunidad a personajes que contribuyeron de manera notable a su desarrollo. Cualquier persona que, fuera de estas dos acepciones, se autodenomine hacker, unicamente lograra asombrar a quienes no comprendan de que se trata, pero demostrara abiertamente su ignorancia frente a quienes pertenecen al ambiente de la seguridad. Debemos tener en cuenta que wagner ware data logon comportamiento no es poco comun, por lo que vale la pena hacer la aclaracion. Hay quienes dicen que el termino hacker surgio de los programadores del Institute Tecnologico de Massachussets MIT en los ahos 60, que utilizaban los denominados hacks, mejoras y trucos en programas, de donde provendria el nombre. Hacker Crackdown Bruce Sterling,www. En electronica, esto suele llamarse, en broma, el teorema del golpe. En octubre deEric S. Raymond, un reconocido hacker perteneciente a Ja categoria de historicos especialistas y autor de algunos textos famosos iComo llegar a ser hacker? Segun el creador del emblema hacker, su uso express la solidaridad con cada uno de los objetivos y valores, propios de un hacker. En un sentido mas filosofko y controversial a su vez, el hacker tiende a promover una conciencia colectiva de la libertad de conocimiento y la justicia social, por lo que muchas veces se los encuentra en situaciones de activismo llamado en este caso hacktivismo en pos de dicha ideologia. Wagner ware data logon de los juicios de valor que podamos tener sobre estas acciones, esto hace que, en forma equivocada, suela asociarse a los wagner ware data logon con piratas informaticos. Algunos periodistas o medios de comunicacion, en busca de lograr www. GENESIS DE UN NUEVO ARTE notoriedad a partir de comentarios amarillistas o malintencionados, utilizan ambos terminos de manera equivalente, Wagner ware data logon eso, vale la pena aclarar que aquellos que llevan adelante acciones ilegales, independientemente del medio que utilicen para hacerlo, son delincuentes, y esto nada tiene que ver con la definicion o filosofia hacker. Tal vez wagner ware data logon de los hackers mas wagner ware data logon de la historia sea Kevin Mitnick, arrestado en iras ser acusado de entrar en algunos de los servidores mas seguros de los Estados Unidos, aunque ya habia sido procesado judicialmente eny por diversos delitos electronicos. El caso de Mitnick alcanzo una gran popularidad en los rnedios debldo a las estrictas condiciones de encarcelamiento a las que fue sometido, aislado del resto de los presos y bajo la prohibicion de realizar llamadas telefonicas a causa de su supuesta peligrosidad. Finalmeme, fue puesto en libertad en el aho La lista de nombres historicos mereceria un apartado especial, dado que se hace imposible evitar la mencion de los muchos precursores que hubo, pero, para los mas curlosos, es posible hallar abundante informacion en Internet. En el Capitulo 2 retomaremos esta diseusion para referirnos a algunos personajes nuevos. Esta informacion fue volcada en un diccionario o archive denominado The Jargon File www. Tambien se aplica espedfieamente al software, para denotar a aquellas personas que utilizan la ingenieria inversa sobre el con el objetivo de desprotegerlo, modificar su comportamiento o ampliar sus funcionalidades originates. En general, cuando hablamos de los delincuentes o piratas informaticos, hacemos referenda a los crackers. Otros personajes Entre los protagonistas de esta pellcula, tambien hay otros actores, cuyos nombres se leen en las paginas del ciberespacio, Entre ellos, poriemos encontrar algunos terminos como newbie, que significa principiante; lammers, aquellas personas que presumen tener conocimientos que realmente no poseen; phreaker, hacker orientado a los sistemas telefonicos; y script kiddie, quien utiliza programas creados por terceros sin conocer su funcionamiento, debido a lo cual, usualmente, tambien wagner ware data logon ser vlctima de ataques. Kevin Mi t nick fue llevado al cine en Hackers Operation Takedown, aunque distorsiona la realidad. Para esto, es indispensable tomarnos unos minutos y dedicar tiempo a comprender el significado de los pilares sobre los cuales descansa la seguridad de la informacion: Adicionalmente, existen otras propiedades relacionadas con la seguridad de la informacion que complementan la triada CTA. La identificacidn, la autenticacion, la autorizacion y la responsabilidad o trazabilidad son otros pilares basicos. Y siguiendo con las siglas poco felices, los ultimos tres conceptos tambien son conocidos como AAA, por sus siglas en ingles Authentication, Authorization y Accountability. Vale la pena aclarar que el termino accountability no posee una traduccion directa al idioma Castellano, por lo cual lo asociamos al concepto de responsabilidad o trazabilidad. Finalmente, no podemos dejar de conocer a que nos referimos cuando hablamos de los siguientes conceptos: En las referencias de pie de pagina figuran enlaces a un glosario de terminos que es preciso manejar a la perfeccion para sacar el mayor provecho del resto del libro y de cualquier documentacion adicional que se consulte con posterioridad. Cada vez que implementemos algun control wagner ware data logon que se presente una amenaza, estaremos afectando, positiva o negativamente, como mini mo a uno de los tres pilares de la seguridad de la informacion. Knowledge is power el conocimiento es poderque deriva, a su vez, del latin Scientia potentia est, se refiere al hecho de que, a partir del conocimiento, podemos mejorar nuestras habilidades o adquirir otras nuevas. Si extendemos esta maxima y lodo lo que conlleva al ambito de la tecnologia, coincidiremos en que es indispensable contar con el saber adecuado en el momento oportuno. La velocidad con la que avanza el mundo no da tregua para atrasarse, por lo cual resulta indispensable disponer de los medios para estar actualizados y con fuentes de informacion de confianza. Mantenernos informados Como mencionamos previamente, estar informados es una necesidad imperiosa. No podemos darnos el lujo de desconocer las ultimas noticias o novedades relacionadas con el mundo de la tecnologia en general y de la seguridad de la informacion en particular. Por otro lado, al momento de informarnos, es una buena idea sentirnos identificados con la fuente de la cual tomamos esa informacion. Esta puede ser may buena, pero si no nos llega el contenido, si no tenemos afinidad con la manera en que esta expresado y planteado, es bastante probable que no tengamos continuidad e, incluso, que nos desilusionemos. Wter o breach that compromiseeJ about n. Not everything is related to eonrdenee a- bad aHitude of your employee t Se rgio Herman d e: En esta imagen vemos una lista de wagner ware data logon de Twitter en espaiiol relacionadas eon la seguridad de la informacion. J ff Para graficarlo, podemos hacer algunas analogias con temas cotidianos. Imaginemos que vamos a consular a un medico que se graduo con honores de la mejor facultad de wagner ware data logon, realizo innumerables seminarios y cursos de especializacion, y es reconocido en su ambiente. Sin embargo, al ir a la consulta, wagner ware data logon es Io que esperabamos. No vamos a dudar de su idoneidad, pero si no nos sentimos comodos, no obtendremos los mejores resultados. Algo similar sucede cuando queremos aprender algun instrumento musical; podemos estar con el mejor wagner ware data logon, guitarrista, etcetera, pero si no tenemos afinidad con su estilo, su forma de transmitir el conocimiento o su metodologia, no conseguiremos los beneficios esperados. Por eso es recomendable que, cn un principio, leamos todo lo posible de todas las fuentes de informacion confiables que encontremos. En este sentido, si bien se trata de un idioma facil de comprender y no presenta dificultades asociadas, debemos mejorar nuestro nivel de cara a comprender cada vez mas y mejor las fuentes de informacion que se encuentran en esa lengua. Su eminente cerebro, al igual que en Infypedia www. Jorge Ramio Aguirre HispaSec www. Como bien dijimos, la tecnologia y la seguridad de la information avanzan tan rapido, que es indispensable estar no solo informados, sino tambien actualizados. Y aqui debemos establecer una solution de compromiso. Respecto a las fuentes necesarias, en principio, son las mismas que las que nos permiten wagner ware data logon informados, pero hay que agregar tambien otras mas especificas. Desde el punto wagner ware data logon vista tecnico, es fundamental leer regularmente bibliografia relacionada y publicaciones otra ve 2la mayoria en ingles. Es wagner ware data logon tomarnos el proceso de aprendizaje constante con algo de humildad, teniendo en cuenta que existe mucho por aprender y wagner ware data logon lo que podemos conocer es solo la punta del iceberg de una disciplina mucho mas compleja y apasionante, y que ademas esta en continuo desarrollo. Por otro lado, una buena practica para estar actualizados es conectarnos con asociaciones reladonadas a la seguridad de la information, grupos o foros de Internet siempre teniendo especial cuidado con el origen de ellosy todo punto de contacto con personas relacionadas a esta disciplina. De esta forma, sabemos que el intercambio con colegas es fundamental: Fuentes confiables De la misma manera en que es indispensable estar informados y actualizados, tambien es fundamental contar con fuentes que sean confiables. Gracias a Internet, el conocimiento esta al alcance de muchas mas personas. De ahi ia frase: Como eontrapartida, con tanta disponibilidad, no solo hay information util, sino que muchas veces tambien encontramos material que no es fiable. Una buena aproximacion de esto seria la Biblioteca de Babel, descripta en un cuento de Jorge Luis Borges, donde, debido a la manera en que esta construida y a Ios datos que alberga, es mas complicado encontrar information util que informacion espuria. En la figura observamos una lista de cuentas de Twitter en ingles relacionadas eon la seguridad de la informacion. El nival de Ios temas que se tratan es alto, y mas duro para Ios reciert iniciados. Adicionalmente, con el auge de las redes sociales, en especial de Twitter, ha surgido un nuevo canal de consumo de information espedfica, donde los usuarios eligen, en funcion de sus preferencias, cuales son las fuentes por consultar.

En Twitter podemos encontrar extensas listas de usuarios que publican information relevante relationada con la seguridad de la informaeion. In typedi a www. J En estas paginas hemos descripto algunas fuentes confiables de las que nos podemos nutrir asiduamente, tanto en ingles como en espanol. Como comentamos al principio de esta section, seria bueno conocerlas lodas, para determinar con cual tenemos mas afinidad y comodidad. Entonces es cuando entra en juego el material especializado. En este punto, los distintos materiales que suelen ser utiles para quien esta investigando son los white papers desarrollados por otros colegas, investigadones realizadas por universidades y asociaciones sin fines de lucro, por empresas, etcetera. Lo mejor en estos casos es buscar en el origen de dichos papers, en los mismos sitios de las universidades y organizaciones reconocidas, etcetera. Con la ayuda de un buscador y un poco de pericia en la navegadon por Internet, daremos con la informacion pertinente. Esto nos permitira conocer, por ejemplo, detalles de los protocolos, implementaciones y metodologias recomendadas por expertos profesionales. Espionaje corporativo El espionaje corporativo exists como tal practicamente desde la revolution industrial, cuando los secretos productivos de las fabricas comenzaban a ser la clave de los negocios. Con el correr del tiempo, estos secretos fueron tomando la forma de formulas quimicas, procesos productivos, materiales especiales, proyectos de investigation y desarrollo, y campafias publicitarias, todos eilos recursos que las empresas guardaban celosamente. En este contexto, las companias buscaban obtener ventajas competitivas consiguiendo esa valiosa informacion de diversas maneras. Asi nacieron los espias industrials, quienes la obtenian, obviamente, utilizando metodos poco eticos e, incluso, ilegales en muchos casos, Contrariamente a lo que sucede can los bienes tangibles, para los cuales es sencillo darse cuenta de si han sido robados, puede ocurrir que, durante muchos anos, se le haya quitado a una empresa su www. La competencia podria lograr beneficios en el mercado eonstantemente, por ejemplo, haciendo una mejor oferta en una iicitadon o desarrolJando mejoras a productos mas economicas o mas rapidamente. Como podemos darnos cuenta, esto demuestra que! J Debemos tener en cuenta que el espionaje corporativo no solo se limita a las grandes companias y a las grandes inversiones. Es posible que los espias profesionales obtengan el perfil wagner ware data logon una pequena empresa a partir de sus conversaciones privadas, documentos desechados, proyectos y restos de materlales de viajes. En este punto, y a partir de los avances y la masificacion en el uso de Internet y tambien de las tecnologias reladonadas, es cuando esta actividad encuentra un nuevo vector. Tambien vimos que eso podia variar entre el codigo fuente de un programa, un software pronto a lanzarse, planes de marketing, secretos corporativos, documentacidn de investigaciones, etcetera. Si seguimos dejando volar nuestra imagination, otro ejemplo practice serla frente a una licitacion pubiica. Esta suele representar grandes beneficios para la empresa que la gana: Sin dudas, seria una gran perdida de dinero. Pero no vamos a centrarnos unicamente en las empresas. Por ejemplo, contemplemos por un momento una puja entre medios de comunicacion. En ese caso, no seria descabellado, dado el contexto actual, que existan espias en busqueda de obtener detalles sobre campanas, sueldos de las figuras mas importantes, y otros datos de relevancia. Otra motivacion, tambien fuera del ambito corporativo, puede ser la de obtener informacion privada de personas de perfil publico que pueda comprometerlas. Apelando a un viejo recurso de la retorica, muchas veces se pretende probar que una de las partes tiene razon, demostrando que la otra esta equivocada. De ahi que muchas veces se busca hurgar en el pasado de celebridades, politicos y figuras de renombre con tal de descubrir algun dato que pueda comprometer su imagen. Concluimos asi que cualquier informacion sensible para una organization e, incluso, para determinados particulares es una motivacion para realizar espionaje corporativo. Espias industriales Podriamos decir que los espias existen desde que hay conflictos entre bandos. En El arte de la guerra, Sun Tzu destacaba su importancia de la siguiente manera: Sitio oficial de ISSAarba www. Pero, en realidad, en el ambito corporativo, suele suceder que el espia no es otro wagner ware data logon un trabajador y que no necesariamente lo hace en forma intencional. Un concepto dave que vamos a utilizar asiduamente en seguridad de la informacion es la analogia con una cadena y la fortaleza de sus eslabones. Esta siempre se rompera por el punto mas debil, aquel que presente alguna falla estructural. En este caso, el eslabon mas debil respecto a la proteccibn de los datos de una organization es el mismo trabajador. Es posible agregar infinidad de medidas tecnicas asociadas wagner ware data logon la seguridad, pero si no esta contemplado que gran parte de este factor depende del usuario, esas medidas no seran del todo efectivas. Como ya hemos mencionado, con la masificacion de Internet aparecieron nuevos vectores para llevar a cabo el espionaje corporativo. El hecho de que las computadoras esten conectadas a Internet todo el tiempo, junto a que los usuarios no son conscientes del peligro que conlleva la falta de los recaudos mlnimos de seguridad, facilita que otras personas con malas intenciones lengan acceso a information que no deberian conocer. Aqul es donde cobra relevancia el malware o software malicioso. En el Capitiilo 4 nos dedicaremos en detalle a este tema, pero por ahora vamos a referirnos como malware a todos aquellos programas que tengan fines perjudiciales para el dueno del sistema que esta infectando. Ejemplos de esto son los virus, troyanos, spyware, adware y muchos otros espedmenes. Contiene material interesante, como videotutoriales de Metasploit, cracking de redes wireless y tutorials sobre informatics fonense. Dar con dicha informacion requiere de paciencia. El spyware, en cambio, abarca pequefios programas que recopilan informacion de nuestro sistema y la envian a distintos servidores para que sea analizada. Pensemos durante un breve instante lo que podria suceder si la computadora de un gerente o un directivo estuviese infectada por alguno de estos programas: J Volviendo al espionaje corporativo, en terminos generates y segun dates de un calculo estimado, aproximadamente dos tercios del total de espionaje de este tipo en los Estados Unidos es Uevado a cabo por los propios empleados. En algunas ocasiones, ellos venden secretos corporativos con fines de Iucro, pero en otros casos, pueden hacerlo solo por venganza. Un empleado disconforme es capaz de enviar los secretos de su empresa direetamente a la competeneia. Pero como tambien mencionamos, puede que la accion no sea intencional. Algunas preguntas hechas de la forma y el modo correcto, tales como icuales fueron tus tareas? Impacto en los negocios Sin dudas, el espionaje industrial tiene un impacto negativo en las organ wagner ware data logon ones, y las perdidas que trae aparejadas son millonarias. Entre ellas podemos remarcar que ataques como los de infeccion por malware, phishing y robo de laptops o dispositivos moviles tienen un alto impacto en las organizaciones, no solo por las perdidas economicas generadas sino tambien por aquellas asociadas a la reputacion de las entidades. De las empresas encuestadas que compartieron datos sobre perdidas financieras, solamente dos sufrieron brechas de seguridad importantes, a ralz de las cuales las perdidas ascendieron a 20 y 25 millones de dolares. Si bien todo hace pensar que la mayoria de las organizaciones no quisieron compartir esa informacion, los valores obtenidos marcan la tendencia en relacion al dano que estos ataques generan, donde las perdidas economicas ascienden significativamente. Todos los ataques descriptos en este apartado atentan contra la confidenciaiidad de la informacion de las organizaciones; Iuego, quien la obtuvo puede utilizarla para realizar acciones de espionaje corporativo, entre otros fines maliciosos. Vimos sjs conceptos fundamen tales, las buenas practicas que debemos tener en cuenta y la terminologia para comprenderla. Tambien analizamos la necesidad de contar con fuentes confiables de informacion, y la realidad y el impacto del espionaje corporativo. En el presente capitulo definiremos varios conceptos que serviran como base para comprender el resto del libro. Se describiran los perfiles de los profesionales y se analizaran tos distintos tipos de evaluaciones que se realizan aetualmente. Este recurso de los autores tiene muchas veces por objetivo lograr la identificacion de los lectores o del publico con personajes que wagner ware data logon los valores humanos potenciados y se presentan como ejemplos para seguir o contraejemplos que conviene evitar. Por suerte para algunos, por desgracia para otros, estas situaciones no son tales en la vida real. En el mundo hay pocas cosas que son inherentemente buenas o malas; todo tiene matices, todo cambia, todo fluye, y esto tambien se aplica a nuestro terreno. En este ambiente, como en muchos otros, todo se trata de etica. La etica historicamente ha buscado discernir que es lo bueno y que es lo malo. Para eso existe una serie de principios que suelen ser compartidos por todos los miembros de la sociedad, como no matar, amar al projimo, etcetera. De esta forma, podriamos decir que la etica regula el comportamiento de las personas. Una extraha combinacion de palabras, que incluye terminos tan controversiales como el hacking y sus actores, los hackers, de los que hemos hablado anteriormente; y otro, que tiene que ver con temas morales. Una doctrina etica elabora y verifica afirmaciones y juicios en terminos de lo bueno y lo malo, lo correcto y lo incorrecto, etcetera. Las sentences eticas son juicios morales que se realizan sobre las personas, teniendo como referencia los principios eticos y lo generalmente aceptado. Y si bien es cierto que los malos tambien se defienden, esa discusion queda sobre el tapete para ser juzgada con la escala de valores de cada uno. Pensando en esto, la funcion del Ethical Hacker sera, por ende, determinar lo que un intruso puede hacer sobre un sistema y la informacion, y velar por su proteccion. Perfil de conocimientos Ahora bien, la pregunta natural seria: Y por sobre todo: Cualquier persona que haya tenido la suerte de conocer a un verdadero Ethical Hacker probablemente lo primero que haya sentido es una cuota de admiracion, ya sea por lo que el sabe, por lo que hace, por sus valores o, tal vez, por la mera posibilidad de trabajar en algo tan apasionante. Antitrust es una pelicula en la que el hacking etico es utilizado por los protagonistas todo el tiempo para aduenarse de la gloria. Ademas, entendera acerca de problemas relacionados con la seguridad en tematicas tales como la criptografia, los sistemas de control de acceso, las aplicaciones, la seguridad fisica y la seguridad administrativa. Un Ethical Hacker seguira un estricto codigo de conducia, dado que de eso se trata la primera parte del concepto. Pero no todo acaba aqul; el perfil no es una cosa estatica y maciza, sino que requiere de la constante renovacidn en busca de nuevos conocimientos, mucha investigation, prueba de herramientas, etcetera. Por si esto fuera poco, quien quiera alcanzar dicho nivel, ademas de dedicar el tiempo suficiente, debera armarse de un alto grado de paciencia, perseverancia y, por sobre todo, de una gran dosis de humildad. Por si no ha quedado del todo claro hasta aqui, podemos definir por descarte lo que es un Ethical Hacker. Esto evitara dar con perfiles equivocados, ya que mucha genie se autodenomina wagner ware data logon esta manera o similar. Esta claro, muchos querrian serlo. Un Ethical Hacker no es la persona que una empresa contratara, por ejemplo, para robar la informacion de los planes de su competencia. No es quien investigara la cuenta de correo electronic ni las Ilamadas del telefono celular de la esposa o esposo de alguien para ver si ha enganado a su pareja. No es alguien que se hara famoso por estar preso a causa de crear un nuevo virus, o que sera visto en television contando historias dignas de Hollywood para ganar fama y popularidad. Tampoco es el indlviduo que desea entrar en los sistemas para obtener datos por beneficio personal, ni de forma ilegal. Finalmente, tampoco es alguien que no se maneja de una manera etica o que simplemente no cumple con el perfil antes descripto. Seria grato constatar que, en este punto de la lectura, wagner ware data logon no hemos echado por tierra las esperanzas de nadie de convertirse en un Ethical Hacker. Muy por el contrario, el unico objetivo de esta disquisicion es quitar el manto de irrealidad que muchas veces cubre los temas relacionados con el hacking y la seguridad de la informacibn. Retrato en donde podemos apreciar a! Cuando un hombre pertenece a una comunidad mas grande, el alcance de sus obligaciones y prohibidones se ampHa; siempre hay un codigo al cual se ha de ajustar bajo pena de deshonra publica. Este parrafo ilustra la necesidad wagner ware data logon de un codigo de comportamiento o de etica, que se crea con el objeto de ofrecer mayores garantias de solvencia moral y establecer normas de actuacion profesional. Cuando una persona adhiere al codigo de etica de cierta organizacion o profesion, se esta comprometiendo a obrar de modo tal de cumplir con los parametros definidos por ella. Por lo general, el rompimiento de alguno de los principios de un codigo de etica es penalizado con la expulsion de la persona de la entidad en cuestion, muchas veces, con la prohibicion del ejercicio de la profesion y, cuando no, con el sometimiento a las implicancias legates que esto podria tener. Mas generalmente, y ya desde bace tiempo, se gesto una etica hacker propiamente dicha, que se aplico mucho a las comunidades virtuales. En cada una de las profesiones hay una organizacion que retire a sus irabajadores y propone el codigo correspondiente. Asi, por ejemplo, estan el Colegio Publico de Abogados, el Colegio de Ingenieros y muchos otros con su propio codigo de etica profesional. En nuestro caso, cada una de las organizacio- nes que velan por la seguridad de la information posee su propio codigo de etica. Ante la moral presentada por Weber, la etica del trabajo para el hacker se funda en el valor de la creatividad y consiste en combinar pasion con iibertad. El dinero deja de ser un valor en si mismo, y el beneficio se asienta en metas como el valor social, la Iibertad de la informacion y la transparency. Aprovechan su saber para localizar vulnerabilidades wagner ware data logon implementar contramedidas. Son llamados los buenos muchachos good guysy se encuentran del lado de la ley y la moral. Tambien se asocia el concepto a los Ethical Hackers. Grey Hat Hacking Wagner ware data logon Grey Hat Hackers son personas que trabajan, por mementos, de manera ofensiva, y en otros, defensiva, dependiendo de la circunstancia. Esta categoria plantea una linea divisoria entre hackers y crackers. Un Grey Hat Hacker ocasionalmente traspasa los limites. Una gran cantidad de personas transita durante mucho tiempo en esta wagner ware data logon, para luego encontrar asiento en alguno de los lados puros. Otros colores de sombrero tambien son utilizados para describir distintos perfiles de comportamiento de las personas que pertenecen al ambiente de la seguridad, pero la escala de grises es, quiza, la mas referenciada. Son personas con un conocimiento extraordinario que realizan actividades maliciosas o destructivas. Tambien son llamados los chicos malos bad guys. Dentro de esta misma categoria podemos mencionar a los Former Black Hats ex Black Hatsque poseen amplia experiencia de campo, pero escasa credibilidad, dado que existe un oscuro pasado [legal que no los apoya. Portada del filme La red 2. Tanto en la primera como en la segunda parte, se aborda ia tematica de los sistemas de seguridad y el robo de informacion. Algunas de ellas son: De hecho, en este caso nos referiremos solamente a una clasificacion particular desde el punto de vista tecnico; y en los sucesivos capitulos abordaremos en detalle otras clasificaciones y metodos. En esta section veremos los ataques al sistema operativo, a las aplicaciones, a las configuraciones y a los protocolos. Ataques al sistema operativo Los ataques al sistema operativo constituyen un punto clasico de la seguridad. Desde esta perspectiva, la busqueda de fallas se realizara en lo concerniente al propio sistema base de todo el resto del software, de tal modo que, muchas veces, independientemente de lo que se encuentre por encima, se podra explotar y tomar control del sistema en caso de que sea vulnerable. En la actualidad tenemos tres llneas principales: En el caso de los primeros, desde su origen fueron objeto de ataque dada su masificacion y la relativa simplicidad con que se pudo acceder histbricamente al nucleo del sistema, incluso, sin contar con wagner ware data logon codigo fuente. Para el caso de Linux la situacion es quiza peor, ya que, al poseer el Codigo fuente, es posible detectar problemas tambien a nivel de codigo. Y en cuanto a OSX, la velocidad con la que ha acaparado mercado de multiples plataformas en los ultimos anos, sumado a que los controles de seguridad implementados no son suficientes frente a actuales, hacen que el sistema operativo de MAC sea un bianco cada vez mas buscado por los atacantes. Pese a lo que wagner ware data logon cree, la estadistica de cantidad de vulnerabilidades de Windows no supera anualmente a la de Linux; en general, la diferencia ha sido la velocidad con la que aparecian las soluciones en cada caso, llevando aqui Linux la delantera. Por ejemplo, podria ser que un sistema tuviera un fallo en la implementation de cierta tecnologia de cifrado, lo cual haria que el cifrado fuera debil, sin que se tratara de un problema en el propio algoritmo de cifrado ni en la aplicacion que lo utilizara. Podemos ver que si el sistema de virtualizacion es vulnerado, se pone en riesgo cada uno de los sistemas virtualizados. J Sumado a esto, con la masificacion de los entornos virtualizados, especialmente en el ambito corporativo, estamos agregando una nueva capa que tambien es susceptible de ser atacada, Como vemos en la Figura 4, en estos entornos estamos anadiendo la aplicacion sobre la cual virtualizaremos por debajo del resto de los sistemas. bibliografia de ingrid coronado Mapa de la webEstos ataques, incluyendo los sistemas de virtualizacion, pueden ser locales o remotos, y representan una pieza clave en la busqueda de vulnerabilidades para el acceso a un sistema o red. Ataques a las aplicaciones En este caso, la variedad es mayor. Existen miles y miles de pie 2 as de software y programas de todo tipo y tamano, disponibles en el mundo. Por supuesto, entre tantos millones de lineas de codigo, necesariamente se producen errores. Para los ataques a las aplicaciones tambien se tendra en cuenta la masividad de uso. Esto implica que un programa manejado por millones de personas para leer archivos del tipo PDF sera mejor objetivo que uno empleado por unos pocos para editar cierto tipo de archivos especificos de un formato menos conocido por los usuarios. ICQ, el primer software de mensajeria instantanea, fue el pionero para el cual se desarrollaron programas que utilizaban su protocolo. La idea de atacar la implementacion de algo en vez del software en si mismo tambien vale para este caso. Wagner Ware antique cast iron shallow skillet no. 8 AMuchos son los programas que realizan las mismas funeiones, solo que algunos podrian hacerlo de manera tal que puedan ericontrarse fallos en dicha operatoria, lo que comprometeria al software, y con el, ai sistema completo. Justamente esta es otra de las problematicas, Dependiendo de los privilegios con los cuales se ejecute cierto programa, si es comprometido, podria afectar de forma directa al sistema, ya que se utilizaria el mismo nivel de permisos para atacarlo desde adentro, y tal vez, hasta escalar privilegios para Ilegar al maximo nivel, tenia que analizaremos mas adelante. Errores en configuraciones El caso de las configuraciones, ya sean del sistema operativo o de las aplicaciones, tambien constituye un punto sensible, dado que por mas segura que sea un software, una mala configuration puede tornado tan maleable como un papel. Pensemos en un ejemplo muy elemental, como seria un antivirus: Aqui reside el peligro; ni siquiera las berramientas de proteccion y seguridad son fiables en si mismas solo por su funcion. Esto podria producir algo muy grave, pero wagner ware data logon suele darse can frecuencia tanto en el ambiente corporative coma en wagner ware data logon personal: Ineluye el uso de funeiones seguras para proteger de desbordamientos, declaration segura de estructuras de dates, control del flujo, testeos en ejecucidn y uso de metodos para evitar la desproteccion. Por ejemplo, si un panel de administracion web se instala con un conjunto de credenciales de acceso por defecto y estas no son modificadas, cualquiera que conozca dichas credenciales podra acceder. No perdamos de vista que en Internet existe unagran cantidad de sitios que presen tan contrasenas por defecto de aplicaciones y dispositivos, por ejemplo, http: En este sitio podremos encontrar, dasificados por fabricante, una gran variedad de dispositivos con sus claves predefinidas. La solucion mas efectiva a estos problemas, sin dudas, es el hardening. Este proceso consiste en i caracteristicas de dispositivos, plataformas y aplicaciones para aumentar sus niveles de seguridad. Cerrar puertos que no son imprescindibles, deshabilitar protocolos y funciones que no se utilicen, cambiar parametros por defecto y eliminar usuarios que no sean necesarios son solo algunos ejemplos sencillos de un proceso de hardening. En el ambito corporativo, como resultado de este proceso y Iuego de un analisis exhaustivo de sus propios sistemas, surge una serie de configuraciones mmimas indispensables para obtener ei mejor nivel de seguridad sin perder de vista los requerimientos de negocio de la organizacion. Este conjunto de configuraciones se documenta y recibe el nombre de baseline, ya que describe cuales son las necesarias para que los equipos y las aplicaciones implementen las recomendaciones propuestas por las buenas practicas de seguridad y, a su vez, esten alineadas con los objetivos de negocio. En funcion de lo comentado previamente, podemos notar que deben existir diversos baselines, uno por cada aplicacion o sistema. De esta forma, por ejemplo, tendremos un baseline para sistemas Microsoft Windowsotro para Ubuntu Server, otro para routers Cisco, etc. Pero a su vez, tambien podriamos tener un baseline para MS SQLque debera contemplar todos los puntos del baseline de Windows Server ; uno para servidores de correo sendmail, que debera www. La implementacion de baselines permite garantizar que todos los sistemas esten estandarizados en sus configuraciones y que posean el mejor nivel de seguridad en funcion de los requerimientos del negocio. J Errores en protocolos Otro problema, tal vez mas grave pero menos frecuente con el que podemos enfrentarnos, es que los errores esten directamente en los protocolos. Esto implica que, sin importar la implementacion, el sistema operativo, ni la configuracion, algo que se componga de dicho protocolo podria verse afectado. Con el tiempo, su utilizacion se extendio a tal punto, que comenzo a ser implementado de maneras que el propio esquema permitia, pero para fines que no habia sido pensado en un principle, de modo que se transforms en un arrrta de doble filo. Por otro lado, la masividad que tiene el protocolo hace que su reemplazo sea imposible en la practica. El problema mas grave es que un error en el diseno de uno implica que las situaeiones scan potencialmente incorregibles, y que deben realizarse modificaciones a distintos niveles para resolverlo, incluyendo a veces su variacion total o parcial, o su reemplazo por otro mas seguro. ETHICAL HACKING de esta rama de errores, tambien incluimos los protocolos y algoritmos criptograficos, que, como veremos, tienen un alto nivel de complejidad y pueden producir huecos de seguridad realmente muy grandes dada la funcion de proteccion para la que son utilizados. La evaluation de la seguridad En el ambito corporativo, por diversas razones, cada vez es mas comun que se realicen distintos tipos de evaluaciones wagner ware data logon seguridad. En la mayoria de los casos, estan ligadas a cuestiones de cumplimiento de determinadas leyes o regulaciones; por ejemplo, si la compania opera con tarjetas de credito debe cumplir con el estandar PCI Payment Card Industrysi pertenece al rubro bancario debe cumplir con la comunicacion A del Banco Central de la Republica Argentina BCRAsi opera con datos personales debe cumplir con la Ley de Proteccion de Datos Personales Ley Tambien sucede, aunque en menor medida, que las organizaciones estan fomando conciencia de los riesgos a los que se encuentran expuestos sus activos y sobre como esto podria afectar at negocio. En este punto es importante detenernos y aclarar que las evaluaciones de seguridad en si solo muestran una instantanea, una fotografia de la postura de seguridad de la organization en un momento determinado. Unicamente representan un verdadero valor agregado cuando son Ilevadas adelante en forma sistematica y continua en el tiempa, y cuando ias recomendaciones que surgen de elias son implementadas.